Vérification de l'intégrité d'une ressource

Bonnes pratiques · Sommes de contrôle · SHA-256 · Get-FileHash · Notepad++

Une somme de contrôle (ou checksum) est une valeur alphanumérique unique générée par un algorithme mathématique à partir du contenu d'un fichier. Elle fait office d'empreinte numérique.

| Propriété | Explication |

|---|---|

| Déterministe | Le même fichier produit toujours la même empreinte, quel que soit le moment ou la machine |

| Sens unique | Il est impossible de retrouver le fichier original à partir de son empreinte (fonction à sens unique) |

| Effet avalanche | La moindre modification du fichier change complètement l'empreinte |

| Taille fixe | L'empreinte a toujours la même longueur, quelle que soit la taille du fichier |

Le processus de vérification est simple : on calcule l'empreinte du fichier téléchargé et on la compare à l'empreinte publiée par l'éditeur officiel. Si elles correspondent, le fichier n'a pas été modifié.

| Critère | MD5 | SHA-256 |

|---|---|---|

| Longueur empreinte | 128 bits (32 hex) | 256 bits (64 hex) |

| Résistance aux collisions | Faible — vulnérable | Forte — sûr |

| Vitesse | Très rapide | Plus lent |

| Recommandé pour | Vérification d'erreurs simples | Vérification d'intégrité sécurisée |

| Propriété | Ce qu'elle garantit | Outil utilisé |

|---|---|---|

| Intégrité | Le fichier n'a pas été modifié | Hash / Somme de contrôle (MD5, SHA-256) |

| Confidentialité | Le contenu est illisible pour des tiers non autorisés | Chiffrement (AES, RSA, TLS...) |

| Authenticité | Le fichier provient bien de l'éditeur annoncé | Signature numérique (GPG, RSA) |

Toujours télécharger un logiciel depuis son site officiel uniquement — jamais depuis un site tiers, un miroir non officiel ou un résultat de recherche sponsorisé.

https://notepad-plus-plus.org/downloads/Sur la page de téléchargement :

1. Cliquer sur la version la plus récente (ex : v8.9.1)

2. Choisir l'installeur correspondant à l'architecture Windows :

→ npp.8.9.1.Installer.x64.exe pour Windows 64 bits (cas général)

→ npp.8.9.1.Installer.arm64.exe pour Windows ARM

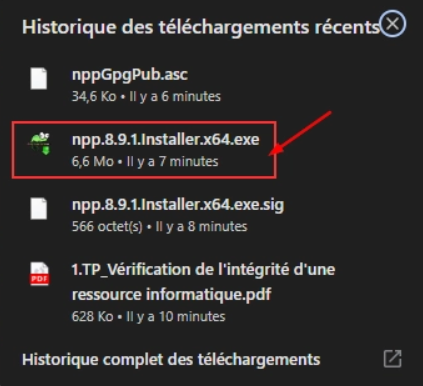

Historique des téléchargements — npp.8.9.1.Installer.x64.exe sélectionné

C:\Users\etudiant\Downloads.Sur la même page de téléchargement, l'éditeur publie les sommes de contrôle SHA-256 de chaque fichier. C'est la valeur de référence — elle provient de l'éditeur et n'a pas transité par Internet avec le fichier.

Sur la page de téléchargement Notepad++ :

1. Télécharger le fichier npp.8.9.1.checksums.sha256

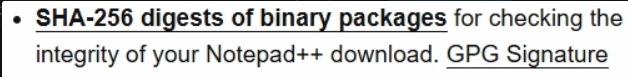

SHA-256 digests of binary packages — page de téléchargement officielle

2. L'ouvrir avec le Bloc-notes ou Notepad++ lui-même

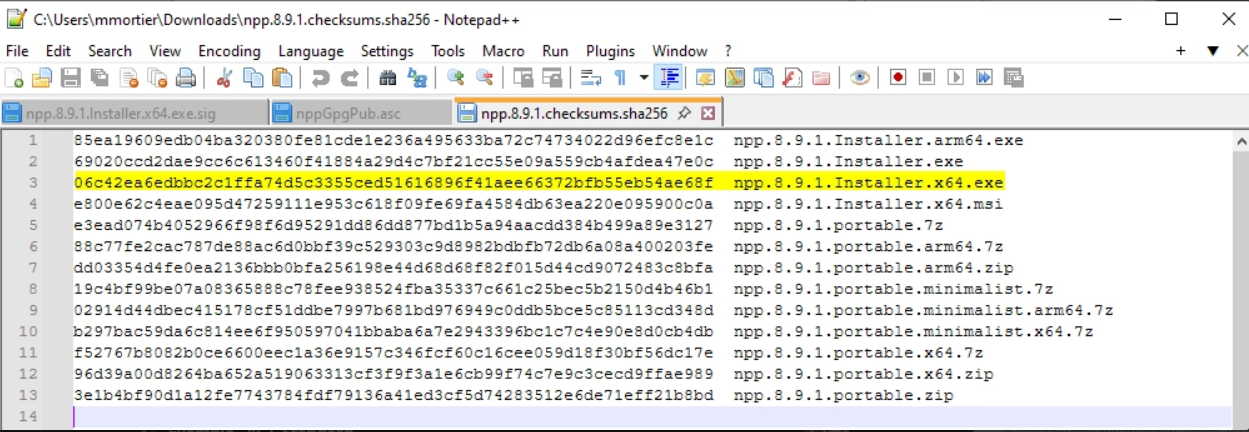

Fichier npp.8.9.1.checksums.sha256 ouvert dans Notepad++ — repérer la ligne x64.exe

3. Repérer la ligne correspondant à l'installeur téléchargé (ex : npp.8.9.1.Installer.x64.exe)

06c42ea6edbbc2c1ffa74d5c3355ced51616896f41aee66372bfb55eb54ae68f npp.8.9.1.Installer.x64.exe

0dc52ea4edbbc2c1ffa74d5c335... npp.8.9.1.Installer.arm64.exe

...4. Copier la valeur SHA-256 correspondant à votre fichier dans un nouveau fichier texte nommé NotepadCheckSum.txt

.sha256 contient les empreintes de tous les paquets disponibles (x64, arm64, portable, minimalist...). Bien vérifier que vous copiez la ligne correspondant à votre fichier exact.NotepadCheckSum.txt — c'est la valeur de référence pour la comparaison.# Ouvrir PowerShell (Win + X → Windows PowerShell)

# Se déplacer dans le dossier de téléchargement

cd C:\Users\etudiant\Downloads

# Vérifier que le fichier est bien présent

ls npp*.exe# Calculer l'empreinte SHA-256 du fichier (adapter le nom de version)

Get-FileHash npp.8.9.1.Installer.x64.exe

# Résultat attendu :

Algorithm Hash Path

--------- ---- ----

SHA256 06C42EA6EDBBC2C1FFA74D5C3355CED51616896F41AEE66372BFB55EB54AE68F C:\...

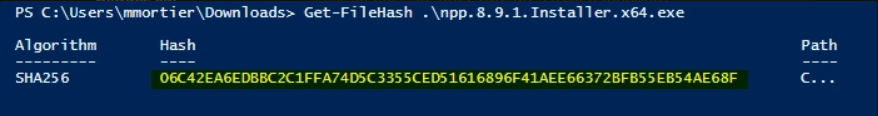

PowerShell — résultat de Get-FileHash avec le hash SHA-256 calculé

- Get-FileHashCommande PowerShell native qui calcule l'empreinte cryptographique d'un fichier. Par défaut, utilise SHA-256.

- -Algorithm MD5Pour utiliser MD5 à la place :

Get-FileHash fichier.exe -Algorithm MD5

.sha256 de Notepad++ est en minuscules. La comparaison doit être insensible à la casse — les deux valeurs sont identiques si les caractères correspondent.Pour éviter une erreur de lecture lors de la comparaison manuelle (64 caractères hexadécimaux), on utilise PowerShell pour comparer automatiquement.

# Remplacer VALEUR_OFFICIELLE par le hash copié depuis le site Notepad++

"VALEUR_OFFICIELLE" -eq "VALEUR_CALCULEE"

# Exemple concret :

"06c42ea6edbbc2c1ffa74d5c3355ced51616896f41aee66372bfb55eb54ae68f" -eq "06C42EA6EDBBC2C1FFA74D5C3355CED51616896F41AEE66372BFB55EB54AE68F"

# Résultat :

True # → Le fichier est authentique ✅

# ou

False # → Le fichier a été modifié ❌

PowerShell — comparaison retourne True → fichier authentique

# Calculer ET comparer en une seule commande

(Get-FileHash npp.8.9.1.Installer.x64.exe).Hash -eq "06c42ea6edbbc2c1ffa74d5c3355ced51616896f41aee66372bfb55eb54ae68f".ToUpper()

# Résultat attendu si le fichier est intact :

True- -eqOpérateur de comparaison PowerShell insensible à la casse —

ABCest égal àabc. - .ToUpper()Convertit en majuscules pour garantir la comparaison correcte entre la valeur officielle (minuscules) et le résultat PowerShell (majuscules).

— True : hash calculé = hash officiel → fichier intact → installation autorisée

— False : hash différent → fichier altéré, corrompu ou remplacé par une version malveillante → supprimer le fichier

Le calcul des sommes de contrôle est essentiel pour garantir la sécurité et la confiance lors du téléchargement d'un logiciel.

| Menace détectée | Comment ? |

|---|---|

| Erreur de transfert réseau | Un bit corrompu pendant le téléchargement change le hash — la vérification échoue |

| Version malveillante sur un miroir | Le hash du fichier malveillant ne correspond pas au hash officiel |

| Attaque man-in-the-middle | Si le fichier est intercepté et modifié en transit, le hash change |

| Porte dérobée injectée | Toute modification du fichier, même minime, produit un hash radicalement différent |

1. Toujours télécharger depuis le site officiel

2. Récupérer la somme de contrôle officielle sur le même site

3. Calculer l'empreinte du fichier téléchargé avec

Get-FileHash4. Comparer les deux valeurs — si True : installer · si False : supprimer

# 1. Se placer dans le dossier de téléchargement

cd C:\Users\etudiant\Downloads

# 2. Calculer l'empreinte SHA-256 (algorithme par défaut)

Get-FileHash npp.8.9.1.Installer.x64.exe

# 3. Calculer avec un autre algorithme si besoin

Get-FileHash npp.8.9.1.Installer.x64.exe -Algorithm MD5

Get-FileHash npp.8.9.1.Installer.x64.exe -Algorithm SHA512

# 4. Comparer le hash calculé avec le hash officiel

"hash_officiel_en_minuscules" -eq "HASH_CALCULE_EN_MAJUSCULES"

# 5. Tout en une commande (méthode complète)

(Get-FileHash npp.8.9.1.Installer.x64.exe).Hash -eq "06c42ea6edbbc2c1ffa74d5c3355ced51616896f41aee66372bfb55eb54ae68f".ToUpper()

# Résultat : True → OK · False → Fichier compromis !BTS SIO SISR — Cyber-Sécurité · Bonnes pratiques et exploitation n°1 · 12 février 2026